## Непосредственное подслушивание звуковой информации

Несанкционированный прием злоумышленником (его техническим средством) сигнала с защищаемой информацией и его демодуляция позволяют ему добывать эту информацию. При этом на носитель никакого воздействия не оказывается, что обеспечивает скрытность добывания. Прием оптических и иных сигналов от объектов и получение с их помощью изображений этих объектов называются **наблюдением**, прием и анализ акустических сигналов - **подслушиванием**, а прием и анализ радио и электрических сигналов - **перехватом**. Исторически сложившиеся названия могут вызывать неоднозначность толкования. Например, подслушивание может быть непосредственным (с помощью ушей) и с помощью технических средств. Причем в последнем варианте оно может осуществляться в принципе на любом расстоянии, например, путем перехвата междугородних или международных телефонных разговоров.

**Подслушивание** - один из наиболее древних методов добывания информации. Подслушивание, как и наблюдение, бывает непосредственное и с помощью технических средств. Непосредственное подслушивание использует только слуховой аппарат человека. В силу малой мощности речевых сигналов разговаривающих людей и значительного затухания акустической волны в среде распространения непосредственное подслушивание возможно на небольшом расстоянии (единицы или, в лучшем случае, при отсутствии посторонних звуков - десятки метров). Поэтому для подслушивания применяются различные технические средства. Этим способом добывается в основном семантическая (речевая) информации, а также демаскирующие признаки сигналов от работающих механизмов, машин и других источников звуков.

**Перехват** предполагает несанкционированный прием радиои электрических сигналов и извлечение из них семантической информации, демаскирующих признаков сигналов и формирование изображений объектов при перехвате телевизионных или факсимильных сигналов.

Многообразие технических средств и их комплексное применение для добывания информации порой размывают границы между рассмотренными способами. Например, при перехвате радиосигналов сотовой системы телефонной связи возможно подслушивание ведущихся между абонентами разговоров, т. е. одновременно производится и перехват и подслушивание. Учитывая неоднозначность понятий «подслушивание» и «перехват», способы добывания акустической информации целесообразно относить к подслушиванию, а несанкционированный прием радио- и электрических сигналов - к перехвату

Следовательно, угрозы утечки информации представляют собой условия и действия, при которых носитель с защищаемой информацией может попасть к злоумышленнику. Угроза утечки информации реализуется, если она попадает к злоумышленнику. Если по тем или иным причинам это не происходит, то угроза не реализуется. Например, утеря документа далеко не всегда приводит к утечке содержащейся в нем документов.

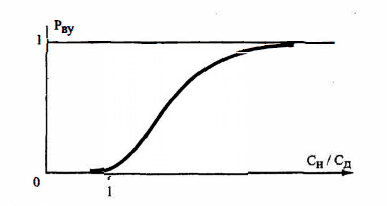

Угроза оценивается по величине ущерба, который возникает при ее реализации. Различается **потенциальный и реальный** ущерб. Потенциальный ущерб существует при появлении угрозы, реальный - при реализации угрозы. Вероятность или риск возникновения угрозы зависит от многих факторов, основными из которых являются:

- цена защищаемой информации;

- уровень защищенности информации;

- квалификация злоумышленника, его ресурс и затраты на добывание им информации;

- криминогенная обстановка в месте нахождения организации.

**Рис. 4.2. Зависимость вероятности возникновения угрозы

воздействия от соотношения цены информации и затрат злоумышленника на ее добывание **

Основной недостаток непосредственного подслушивания - малая дальность, составляющая для речи средней (нормальной) громкости единицы и десятки метров в зависимости от уровня помех. На улице города дальность слышимости днем составляет всего несколько метров.

Подслушивание с помощью технических средств осуществляется путем:

- перехвата акустических сигналов, распространяющихся в воздухе, воде и твердых телах;

- перехвата опасных сигналов от вспомогательных технических средств и систем; - применения лазерных систем подслушивания;

- с использованием закладных устройств;

- высокочастотного навязывания.

Конкретный метод подслушивания реализуется с использованием соответствующего технического средства. Для подслушивания применяют следующие технические средства:

- акустические приемники, в том числе направленные микрофоны;

- приемники опасных сигналов;

- акустические закладные устройства;

- лазерные системы подслушивания;

- устройства подслушивания путем высокочастотного навязывания.

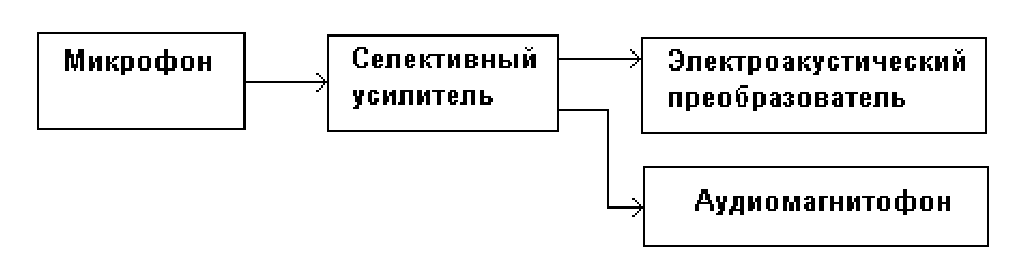

Акустические приемники проводят селекцию по пространству акустических сигналов, распространяющихся в атмосфере, воде, твердых телах, преобразуют их в электрические сигналы, усиливают и селектируют по частоте электрические сигналы, преобразуют их в акустическую волну для обеспечения восприятия информации слуховой системой человека. Кроме того, электрические сигналы с выхода приемника подаются на аудимагнитофон для регистрации акустической информации.

Типовая структура акустического приемника приведена на **рис. 3.12.**

## Вопросы

**Cтруктурная схема акустического приемника.**

**Вопрос №1 Что такое подслушивание?**

- **один из наиболее древних методов добывания информации**

- один из современных методов добывания информации

- один из самых эффективных методов добывания информации

- предполагает несанкционированный прием радиои электрических сигналов и извлечение из них семантической информации

**Виды ущерба**

- Потенциальный

- Реальный

- Искусственный

- Потенциальный и искусственный

- **Потенциальный и реальный**

**Какая добывается информация с помощью подслушивания**

- **Семантическая**

- Семасиология

- Ономасиология

- Ономастика

**Каким путем не осуществляется подслушивание**

- С помощью высокочастотного навязывания

- С использованием закладных устройств

- **С лазерными системами**

- Перехватом акустических сигналов

## Список использованной литературы.

1. Аксенов Л. Осторожно. Вас подслушивают //Новости разведки и контрразведки.– 1995.– № 7–8 (40-41).– с. 13.

2. Андрианов В. И. и др. Шпионские штучки и устройства для защиты объектов и информации.– СПб.: Лань, 1995.–272 с.

3. Волин М. Л. Паразитные процессы в радиоэлектронной аппаратуре. М: «Радио и связь», 1981, 296 с.

4. Ковалев А. Н. Защита информации: правила и механизм лицензирования//Системы безопасности.– 1995.– № 5, с. 8–10.

5. Лысов А. В., Остапенко А. Н. Телефон и безопасность.– СПб, Лаборатория ППШ, 1995.– 105 с.