Trofimova.md 14 KB

Общие принципы управления СЗИ от НСД

Несанкционированный доступ — это получение неправомерного доступа к охраняемой корпоративной информации для дальнейшего использования в преступных целях.

Чтобы получить доступ к данным, преступники могут копировать информацию, фотографировать её, подслушивать, красть носители информации и использовать специальные шпионские программы.

Средства защиты информации (СЗИ) — технические, программные и организационные меры, направленные на предотвращение, обнаружение и устранение угроз безопасности.

В чём опасность несанкционированного доступа?

После получения конфиденциальных данных преступники могут использовать их для нанесения материального и репутационного вреда компании. Например:

- перепродать сведения третьему лицу, заинтересованному в них;

- подделать информацию;

- уничтожить ценные данные;

- получить доступ к критическим данным (например, к базе данных клиентов с их контактами);

- использовать украденную информацию для получения материальной выгоды (например, если речь идет о финансовых и платежных документах, реквизитах);

- подменить информацию для нанесения урона компании (распространено при незаконной конкуренции и теневых способах борьбы с соперниками по рынку).

Чтобы избежать перечисленных выше последствий, используются специализированные средства защиты от несанкционированного доступа — программное и (или) аппаратное обеспечение, которое позволяет предотвратить любую попытку злоумышленников получить доступ к конфиденциальным данным организации.

Основные способы несанкционированного доступа

Для получения важной корпоративной информации преступники могут использовать один из следующих способов:

- заражение или взлом веб-сайта компании;

- поиск и использование уязвимостей в информационных системах;

- DoS- и DDoS-атаки на веб-ресурсы;

- прослушка, перехват информации с использованием специального шпионского программного обеспечения или программ для перехвата трафика;

- взлом учётных записей корпоративных пользователей путём подбора пароля (брутфорс), что особенно актуально при наличии пробелов в защите средств авторизации пользователей социальная инженерия для доступа к критическим данным;

- шантаж и вымогательство.

Это лишь небольшой перечень способов, используемых современными киберпреступниками для доступа к критичным данным компаний. В некоторых случаях злоумышленники сочетают несколько методов для достижения своих целей. Очевидно одно — современный бизнес должен предельно внимательно отнестись к проблеме, связанной с получением несанкционированного доступа к конфиденциальной информации.

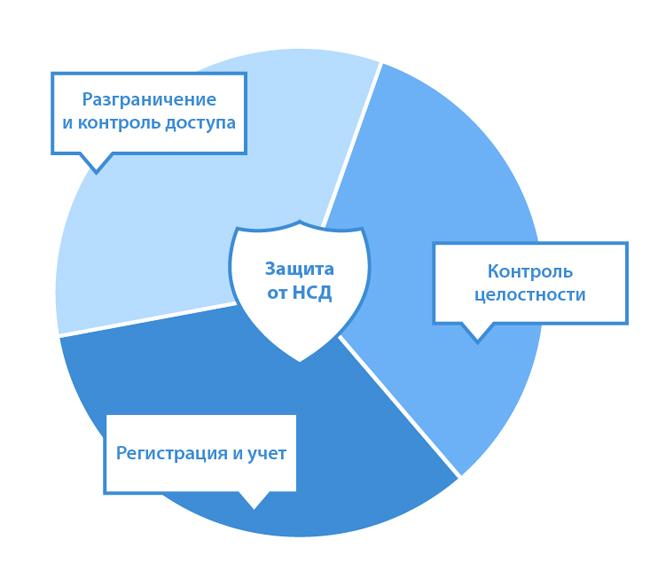

СЗИ от НСД позволяют предотвратить или существенно затруднить несанкционированный доступ к важной корпоративной информации за счёт:

- обязательной идентификации и аутентификации пользователей, а также используемых ими устройств;

- регистрации всех запусков и завершений программного обеспечения;

- разграничения прав доступа пользователей к чувствительной информации, разбиение данных на классы и определение уровня доступа к ним;

- управления потоками данных между различными устройствами;

- ведения учёта всех используемых сотрудниками носителей информации;

- отслеживание непрерывности работы средств антивирусной защиты и других специализированных программ в области обеспечения информационной безопасности и др.

Грамотно организованная защита от НСД позволяет организациям: сократить риски, связанные с утратой репутации компании, а также нанесения ей материального ущерба; защитить свои научные разработки, интеллектуальную собственности, а также критичные для ведения успешного бизнеса данные (например, контакты клиентов).

Общие принципы управления СЗИ от НСД

Построение системы защиты на основе анализа рисков

- Анализ угроз и уязвимостей системы.

- Оценка вероятных сценариев атаки.

- Формирование требований к СЗИ на основе результатов анализа.

Многоуровневая защита (Layered Security)

- Использование нескольких уровней защиты: технических средств (файрволы, антивирусы), организационных мер (политики доступа), процедурных (мониторинг, аудит).

- Такая модель предотвращает проникновение на любом этапе.

Принцип «наименьших привилегий»

- Пользователи и процессы получают только те права доступа, которые необходимы для выполнения задач.

- Минимизация риска злоупотреблений и ошибок.

Регулярное обновление и поддержка

- Обновление программного обеспечения и сигнатур СЗИ.

- Патчинг уязвимостей.

- Актуализация правил и политик безопасности.

Контроль доступа и аутентификация

- Использование надежных методов аутентификации (пароли, мультифакторная аутентификация).

- Контроль прав доступа по ролям и группам.

Мониторинг и аудит

- Регистрация событий безопасности.

- Постоянное наблюдение за активностью пользователей.

- Анализ инцидентов и своевременное реагирование.

Обучение и повышение осведомленности персонала

- Проведение инструктажей по информационной безопасности.

- Осознание важности соблюдения правил.

Обеспечение комплексной системы управления СЗИ

Обеспечение комплексной системы управления средствами защиты информации (СЗИ) включает организационные меры, использование технических средств, соблюдение нормативно-правовой базы и аттестацию информационных систем на соответствие требованиям защиты информации. Цель — предотвратить несанкционированный доступ, утечку, изменение или уничтожение данных, обеспечить конфиденциальность, целостность и доступность информации.

Организационные меры

- Разработка политик и процедур безопасности — документированных инструкций и правил, регулирующих использование и защиту информации в организации. Например: правила работы с конфиденциальной информацией (как хранить, шифровать, передавать);процедуры контроля доступа — кто и к каким данным имеет доступ;планы реагирования на инциденты — что делать при утечке или атаке.

- Обучение сотрудников — программы обучения, направленные на повышение осведомлённости о угрозах безопасности и методах защиты информации.

- Контроль доступа — меры, направленные на ограничение физического и логического доступа к критически важным системам и данным.

Технические средства

- Аппаратные средства — устройства, которые физически ограничивают доступ к информации или блокируют технические каналы её утечки. Например: аппаратные межсетевые экраны,фильтрующие сетевой трафик на уровне оборудования;модули доверенной загрузки,предотвращающие запуск несанкционированных ОС.

- Программные средства — программное обеспечение, которое обеспечивает контроль доступа, мониторинг действий пользователей и защиту от кибератак.Например:DLP-системы анализируют потоки данных для предотвращения утечек;SIEM-платформы агрегируют события безопасности для выявления аномалий.

- Физические средства — меры, направленные на защиту носителей информации от физического проникновения или повреждения. Например: системы контроля доступа (СКУД) с биометрической аутентификацией, видеонаблюдение и датчики движения для мониторинга критических зон.

Нормативно-правовая база

Обеспечение СЗИ регулируется, например:

- Федеральным законом от 27.07.2006 №149-ФЗ «Об информации, информационных технологиях и о защите информации».

- Приказами ФСТЭК — например, приказом №17, который содержит минимально необходимые организационные и технические меры защиты информации для государственных информационных систем.

Управление средствами защиты информации от НСД — это системный процесс, основанный на принципах многоуровневости, минимизации риска и постоянной поддержке системы безопасности. Только комплексный подход и постоянное совершенствование мер позволяют эффективно противостоять современным угрозам и обеспечивать безопасную работу информационных систем.

Литература: